- Peretas KONNI menggunakan KakaoTalk untuk mengirimkan malware dan mendapatkan kredensial akun dari korban

- Penyerang mengeksploitasi Google Find Hub untuk menghapus perangkat Android dari jarak jauh dan menghindari deteksi

- Peretas menyebarkan malware ke kontak PC saat perangkat seluler berulang kali dikembalikan ke setelan pabrik.

Aktor ancaman Korea Utara yang memiliki hubungan dengan pemerintah terlihat menyetel ulang perangkat Android target ke pengaturan pabrik untuk menutupi jejak mereka.

Para peneliti di Genius mengatakan mereka telah melihat serangan-serangan ini di alam liar, terutama menargetkan individu-individu di Korea Selatan, yang dilakukan oleh sebuah kelompok bernama Kony (dinamai berdasarkan alat akses jarak jauh yang digunakan).

Para peneliti mengatakan KONNI memiliki “tujuan dan infrastruktur yang tumpang tindih” dengan Kimsuki dan APT37, aktor yang disponsori negara Korea Utara.

Perangkat sedang dihapus

Serangan dimulai pada KakaoTalk Messenger, salah satu platform pesan instan terpopuler di negara ini, di mana agen KONNI menyamar sebagai organisasi tepercaya seperti Dinas Pajak Nasional, atau polisi.

Selama percakapan, mereka mengirimkan file MSI yang ditandatangani secara digital (atau arsip zip bersamanya), yang jika dijalankan oleh korban, akan meluncurkan skrip yang pada akhirnya mengunduh berbagai modul malware, termasuk RemcosRAT, QuasarRAT, dan RftTRAT.

RAT ini memperoleh semua jenis informasi dari perangkat yang disusupi, termasuk kredensial akun Google dan Naver yang kemudian digunakan untuk masuk ke akun Google korban.

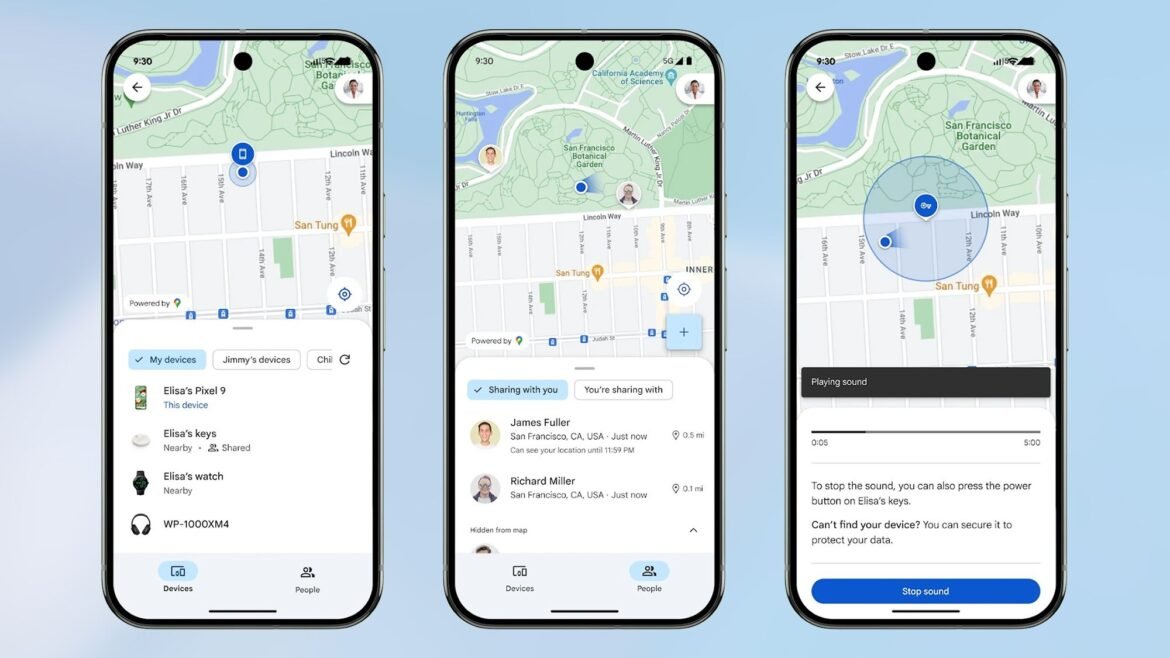

Dari sana, mereka mengakses Google Find Hub, alat bawaan yang memungkinkan pengguna menemukan, mengunci, atau menghapus perangkat mereka dari jarak jauh, dan menggunakannya tidak hanya untuk melihat perangkat Android lain yang terdaftar, tetapi juga untuk melacak lokasi korban.

Ketika mereka melihat korban bepergian, dan tidak dapat menyelesaikan serangan dengan cepat, mereka mengirimkan perintah reset faktor jarak jauh ke semua perangkat, menghapus data, menonaktifkan peringatan, dan memutuskan sambungan korban dari sesi KakaoTalk PC. Penghapusan telah dilakukan sebanyak tiga kali.

Dengan perangkat seluler dihapus tetapi sesi KakaoTalk PC masih aktif, peretas menggunakan komputer yang telah disusupi untuk mengirim file berbahaya ke kontak korban, sehingga menyebarkan infeksi lebih lanjut.

Motif di balik serangan tersebut masih belum diketahui pada saat itu, namun pelaku ancaman yang disponsori negara biasanya terlibat dalam spionase dan gangguan dunia maya.

melalui Komputer tidur

Antivirus terbaik untuk semua anggaran

Ikuti TechRadar di Google Berita Dan Tambahkan kami sebagai sumber daya pilihan Untuk mendapatkan berita, ulasan, dan opini pakar kami di feed Anda. Pastikan untuk mengklik tombol ikuti!

Dan tentu saja Anda juga bisa Ikuti TechRadar di TikTok Dapatkan berita, review, unboxing dalam bentuk video, dan update rutin dari kami Ada apa Juga